2021年の徳島・半田病院、2022年の大阪急性期・総合医療センター、2024年の岡山県精神医療センター――電子カルテが長期停止し、診療継続が危ぶまれた事例はいずれも「インシデント発生後の対応体制が整っていなかった」点が共通しています。サイバー攻撃を完全に防ぐことは困難ですが、「被害を最小化し、早期に診療を再開できる組織」と「混乱が長引く組織」を分けるのはインシデントレスポンス体制の有無です。本記事では、中小クリニックから中規模病院の情シス担当・院長・事務長を対象に、インシデント定義から組織体制・対応フロー・CSIRT構築・外部委託サービスの選び方まで、公的ガイドラインをもとに体系的に解説します。

この記事で分かること

- 医療機関におけるサイバーインシデントの定義と分類

- インシデントレスポンス組織体制の構築手順

- 発生〜収束までの対応フロー(初動72時間の行動指針)

- 医療CSIRT(Computer Security Incident Response Team)の立ち上げ方

- 厚労省・JPCERT/CC・IPA が定める外部連携先と連絡手順

- 外部委託インシデントレスポンスサービスの比較と費用相場

- 机上演習・実機演習の設計と実施方法

- 失敗事例から学ぶ再発防止策

1. 医療機関におけるインシデントの定義と分類

インシデント対応体制を構築するうえでまず必要なのは、「何がインシデントか」を組織内で統一することです。定義が曖昧なまま体制を作ると、担当者ごとに判断が揺れ、初動が遅延します。

1-1. 厚労省ガイドラインによる定義

厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」(2023年5月公表)は、医療情報システムに関するインシデントを「意図的または偶発的な原因による医療情報の漏洩・改ざん・消失、またはシステムの停止・機能障害」と位置づけ、医療機関が対応手順を整備することを求めています(出典:厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」 https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html 2026年5月取得)。

1-2. インシデントの分類と重大度レベル

IPA(情報処理推進機構)の「サイバーセキュリティ経営ガイドライン Ver 3.0」(2023年3月)および JPCERT/CC の医療機関向け資料を参照すると、インシデントは以下のように分類できます(出典:IPA「サイバーセキュリティ経営ガイドライン Ver 3.0」 https://www.ipa.go.jp/security/outline/cybersecurity-management-guideline.html 2026年5月取得)。

| 分類 | 具体例 | 重大度 | 診療への影響 |

|---|---|---|---|

| ランサムウェア感染 | 電子カルテ・サーバーの暗号化・使用不能 | 最重大 | 診療全面停止リスク |

| 情報漏洩 | 患者個人情報・診療情報の外部流出 | 重大 | 個人情報保護委員会への報告義務 |

| 不正アクセス | 管理者権限の不正取得・内部システム侵入 | 重大〜中 | 情報改ざん・横展開リスク |

| DDoS攻撃 | Webサービス・予約システムへの過負荷攻撃 | 中 | 外来予約・Web問合せ停止 |

| フィッシング・標的型メール | 医師・事務職員への不正メール誘導 | 中〜低 | 端末感染の起点となりうる |

| 内部不正 | 職員による不正閲覧・データ持ち出し | 中 | 患者情報漏洩・信頼失墜 |

| 誤操作・設定ミス | バックアップ失敗・誤削除・公開設定ミス | 低〜中 | データ消失・一時停止 |

1-3. 重大度の判定基準(独自チェックリスト)

発生直後に重大度を素早く判定するため、以下の5問に「はい/いいえ」で答える簡易シートを院内に掲示しておくことが有効です。

- 電子カルテ・レセコンが操作できない状態か? → はい = 最重大

- 患者個人情報が外部に漏洩した可能性があるか? → はい = 重大(個人情報保護委員会への報告検討)

- 攻撃者がネットワーク内に現在もいる可能性があるか? → はい = 封じ込め優先

- バックアップから72時間以内に復旧できるか? → いいえ = 診療継続計画(BCP)発動

- 自機関だけで対処できるか? → いいえ = 外部専門機関への連絡

2. インシデントレスポンス組織体制の構築

インシデントレスポンスは「個人の力量」ではなく「役割と手順の明文化」によって機能します。担当者が休暇中・退職後でも回せる体制が必要です。

2-1. 規模別の組織設計

医療機関の規模によって現実的な体制は異なります。重要なのは「誰が何を決めるか」の役割を文書化し、代理者を漏れなく設定することです。

| 規模 | 推奨体制 | 最低限の役割分担 |

|---|---|---|

| クリニック(〜10名) | 院長 + 医療事務リーダー + ITベンダー | 院長:意思決定 / 事務:窓口・記録 / ベンダー:技術対応 |

| 中小病院(10〜100名) | 事務長 + 情シス担当 + 診療部長 + 外部MSSP | 事務長:全体統括 / 情シス:技術封じ込め / 診療部長:診療継続判断 |

| 中規模病院(100名以上) | CSIRT設置(6〜10名)+ 外部IR会社との契約 | インシデントマネージャー・技術チーム・広報・法務・外部連携担当 |

2-2. 役割と権限の明文化

インシデント発生時に「誰が何を決めてよいか」が不明確だと、現場が自己判断で動けず対応が遅延します。あらかじめ以下を規程化しておきます。

- インシデントマネージャー(IM):対応全体の統括・意思決定・対外連絡の最終承認。院長または事務長が担うことが多い

- 技術リード:感染端末の特定・封じ込め・ログ保全・復旧作業の指揮。情シス担当またはITベンダー

- 記録担当:対応の時系列記録・証拠保全。医療事務または総務担当

- 広報・患者対応担当:患者・メディア・取引先への窓口。誤情報の発信を防ぐため窓口を1名に集約

- 法務・コンプライアンス担当:個人情報保護委員会・監督官庁への報告要否の判断。外部弁護士・社労士との連携窓口

2-3. 連絡ツリー(コンタクトリスト)の整備

インシデント発生時はメールサーバーが停止していることもあります。電話・SMS・別系統の連絡手段(例:個人スマートフォンへのSMS)を含む連絡ツリーを印刷して物理保管しておくことが重要です。デジタルのみの連絡先管理はシステム障害時に機能しません。

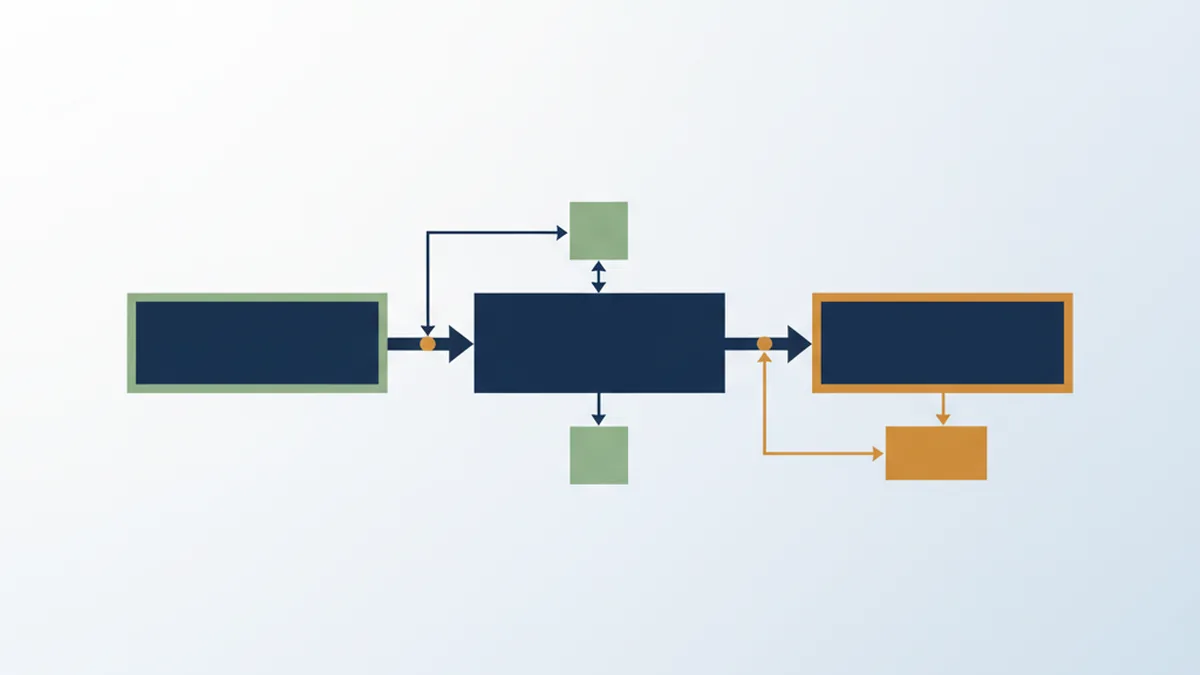

3. インシデント対応フロー(初動72時間)

インシデント対応は「検知→初動→封じ込め→根絶→復旧→再発防止」の6フェーズで進めます。NIST(米国国立標準技術研究所)の「SP 800-61 Rev. 3」(2024年)および JPCERT/CC「インシデントハンドリングマニュアル」(2021年)に準拠したフレームワークとして、以下のフローを参照してください(出典:JPCERT/CC「インシデントハンドリングマニュアル」 https://www.jpcert.or.jp/research/IR_guide.html 2026年5月取得)。

3-1. フェーズ1:検知・報告(0〜2時間)

インシデントは「気づいた人」が即座に報告することからはじまります。「大げさかも」という心理的障壁を下げるために、報告ハードルを意図的に低く設計することが重要です。

- 端末の動作異常・ポップアップ・暗号化メッセージに気づいた職員が、即座に情シス担当または院長に電話で報告

- 報告を受けた担当者は、5分以内に初期評価シートで重大度を判定(前述の5問チェック)

- 最重大・重大と判定した場合は、インシデントマネージャーを即時召集

- 当該端末のネットワークケーブルをただちに抜く(Wi-Fiもオフ)。シャットダウンはしない(メモリ内の証拠が消滅するため)

3-2. フェーズ2:初動・封じ込め(2〜24時間)

封じ込めの目的は「被害の拡大を止めること」です。この段階では「直す」より「広げない」を優先します。

- ネットワーク分離:感染が疑われるセグメントをスイッチレベルで切断。インターネット接続も遮断を検討

- ログ保全:ファイアウォール・Active Directory・VPN・電子カルテの認証ログを即座にコピー・保全。ランサムウェアはログも暗号化することがある

- バックアップ確認:直近のバックアップが「感染前」のものか確認。感染後のバックアップを上書きしないよう注意

- 影響範囲の特定:どの端末・サーバー・SaaSが影響を受けているか一覧化

- 診療継続判断:紙カルテへの切り替え、手書き処方、電話による予約調整など、BCP(事業継続計画)の発動

3-3. フェーズ3:外部連絡(24〜48時間)

個人情報の漏洩が疑われる場合、個人情報保護法第26条(改正個人情報保護法、2022年4月施行)により、個人情報保護委員会への速報(原則3〜5日以内)および本人通知が義務付けられています(出典:個人情報保護委員会「個人情報の保護に関する法律についてのガイドライン(通則編)」 https://www.ppc.go.jp/personalinfo/legal/guidelines_tsusoku/ 2026年5月取得)。

- 個人情報保護委員会への速報:漏洩等を知った日から原則3〜5日以内

- JPCERT/CC へのインシデント報告:任意だが情報共有により業界全体の防衛力が向上

- 厚生労働省・地方整備局・都道府県への報告:規模・業種によって報告義務あり

- 取引先・紹介先医療機関への連絡:情報共有が必要な場合は個別に判断

- サイバー保険契約先への第一報:免責期限・手続き期限を確認

3-4. フェーズ4:根絶・復旧(48〜72時間)

封じ込めが完了したら、原因の特定と根絶を行います。外部のインシデントレスポンス(IR)専門会社のフォレンジック調査を活用することで、再発防止につながる詳細な原因を特定できます。復旧は「クリーンな状態」を確認してから行います。バックアップを復元しても攻撃者の侵入経路が残っていれば、再感染するリスクがあります。

- フォレンジック調査:マルウェアの種類・侵入経路・滞在期間・漏洩データの特定

- 侵入経路の閉鎖:脆弱なパスワード変更・パッチ適用・設定変更

- クリーンな状態の確認:セキュリティベンダーによるスキャン後に復旧開始

- 段階的な復旧:全システム一括復旧よりも、診療継続に不可欠なシステムから優先的に再稼働

- 記録の整理:対応の時系列記録を集約し、報告書の下地を作成

4. 医療CSIRT(Computer Security Incident Response Team)の構築

CSIRT(シーサート)は、サイバーセキュリティインシデントに組織的に対応するための専門チームです。独立行政法人情報処理推進機構(IPA)および一般社団法人 日本CSIRT協議会(NCA)は、医療機関を含む事業者に対してCSIRTの設置を推奨しています(出典:IPA「CSIRTマテリアル」 https://www.ipa.go.jp/security/csirt/csirtmaterial.html 2026年5月取得)。

4-1. CSIRTの設置ステップ

中小医療機関がゼロから医療CSIRTを立ち上げる場合の現実的なステップを示します。正式なCSIRTを設置しなくても、以下の「最小構成」を整備するだけでインシデント対応能力は大幅に向上します。

- ミッションの定義:「何を守るか」「どこまで対応するか」を経営レベルで決定。診療情報・個人情報を最優先とすることが一般的

- サービス範囲の決定:インシデント対応のみか、脆弱性管理・啓発活動も含むか。小規模機関はインシデント対応に絞るのが現実的

- メンバーの選定:情シス担当(技術担当)・事務長(管理担当)・院長(意思決定)の3名を最小構成とする

- ツールと連絡手段の整備:インシデント管理台帳(Excelでも可)・連絡ツリー・対応手順書の作成

- 訓練の実施:年1回以上の机上演習で手順を検証し、手順書を更新

- 外部との連携確立:JPCERT/CC・IPA・警察(都道府県サイバー犯罪相談窓口)・ITベンダーへの連絡先を整備

4-2. 医療CSIRTに必要なツール・文書

| 文書・ツール | 内容 | 最低限の形式 |

|---|---|---|

| インシデント対応規程 | 定義・フロー・役割・エスカレーション基準 | A4 2〜3枚のWord文書 |

| コンタクトリスト | 内部・外部の緊急連絡先一覧 | 印刷して施錠棚保管 |

| インシデント管理台帳 | 発生日時・対応履歴・証拠リスト | Excelまたは専用チケットツール |

| 証拠保全手順書 | ログの取得・保存・ハッシュ値記録の手順 | A4 1枚の作業チェックリスト |

| BCP(事業継続計画) | 紙カルテ切替・手書き処方・患者誘導の手順 | 部署別マニュアル |

| 報告書テンプレート | 個人情報保護委員会・厚労省向け報告書の雛形 | 公的機関の公式様式を活用 |

5. 外部連携先と連絡手順

インシデント発生時に連絡すべき外部機関を事前に整理しておくことで、発生後の混乱を最小化できます。日本では以下の公的機関が医療機関のサイバーインシデントへの相談・支援窓口を提供しています。

| 機関名 | 役割 | 連絡先・URL | 連絡タイミング |

|---|---|---|---|

| JPCERT/CC(JPCERTコーディネーションセンター) | インシデント報告受付・技術的助言・情報共有 | https://www.jpcert.or.jp/form/ | 発生確認後できるだけ早く(任意報告) |

| IPA(情報処理推進機構)セキュリティセンター | 中小企業向け相談・情報提供 | https://www.ipa.go.jp/security/ | 対応方法が不明な場合 |

| 個人情報保護委員会 | 漏洩等報告の受付・審査 | https://www.ppc.go.jp/ | 個人情報漏洩が疑われる場合(3〜5日以内) |

| 警察(サイバー犯罪相談窓口) | 刑事事件としての捜査・証拠収集 | 都道府県警察サイバー犯罪相談窓口 | 犯罪性が高いと判断した場合 |

| 厚生労働省医療局 | 医療安全・医療情報保護の監督 | https://www.mhlw.go.jp/ | 大規模漏洩・診療全面停止等の重大事態 |

| 経済産業省サイバーセキュリティ課 | 重要インフラ事業者への支援(医療も対象) | https://www.meti.go.jp/ | 重要インフラへの深刻な影響が生じた場合 |

5-1. JPCERT/CC への報告の実際

JPCERT/CC へのインシデント報告は任意ですが、報告することで同様の攻撃キャンペーンに関する情報を得られる場合があります。報告フォームでは、インシデントの種別・発生日時・影響範囲・対処状況を入力します。情報は匿名化のうえ業界全体の防衛情報として共有されます(出典:JPCERT/CC「インシデント報告対応レポート 2025年1月〜3月」 https://www.jpcert.or.jp/pr/2025/IR_Report2025Q1.pdf 2026年5月取得)。

6. 外部委託インシデントレスポンスサービス比較

インシデントレスポンスを自機関だけで完結させることは、中小医療機関では現実的ではありません。外部の専門会社と事前契約(リテイナー契約)または発生後依頼(スポット対応)を活用することが有効です。主要なサービスカテゴリと特徴を以下に整理します(2026年5月時点・各社公式公開情報に基づく)。

| サービス種別 | 代表的な提供会社 | 主な提供内容 | 費用感(目安) |

|---|---|---|---|

| インシデントレスポンス(IR)リテイナー | トレンドマイクロ・Secureworks・NTTセキュリティ等 | 24時間対応・フォレンジック調査・封じ込め支援 | 年間50万〜300万円程度 |

| フォレンジック調査サービス | PwCサイバーサービス・KPMG・富士通セキュリティ等 | マルウェア解析・侵入経路特定・証拠保全 | 100万〜500万円程度(事案規模による) |

| MSSP(マネージドセキュリティサービス) | ソフトバンク・NEC・日立ソリューションズ等 | 24時間監視・SOC・アラート対応・月次報告 | 月額20万〜100万円程度 |

| MDR(マネージドDetection&Response) | Crowdstrike・SentinelOne・Cybereason等 | エンドポイント監視+脅威ハンティング+自動対応 | 月額10万〜50万円程度(端末数により変動) |

| 脆弱性診断・ペネトレーションテスト | Flatt Security・GMOサイバーセキュリティ等 | インシデント前の弱点把握・対策優先度付け | 30万〜200万円程度(スコープによる) |

| サイバー保険(付帯サービス) | 東京海上日動・三井住友海上・損保ジャパン等 | インシデント対応費用の補填+付帯のIR相談 | 保険料:年間5万〜50万円程度(規模・補償額による) |

6-1. 中小医療機関に推奨する優先順位

予算が限られる中小医療機関は、以下の優先順位で検討することが、公開情報をもとにした一般的な考え方として整理できます。具体的な選定・契約条件の判断は、各医療機関の実情をよく知るITベンダーや専門家に相談してください。

- サイバー保険(付帯IR相談):最小のコストでIR費用補填と相談窓口を確保。まず加入を検討

- 既存ITベンダーとのIR対応契約:電子カルテ・ネットワーク担当ベンダーと発生時の対応範囲・費用を事前合意

- MDRサービス:エンドポイント監視は比較的低コストで導入でき、早期検知に効果的

- IRリテイナー契約:年間費用は高めだが、発生後スポット依頼より安く・速く動いてもらえる

6-2. サービス選定チェックリスト

外部委託先を選ぶ際に確認すべき点を整理します。

- 医療機関の対応実績が公開されているか

- 24時間365日対応が保証されているか(SLAの内容)

- フォレンジック調査と証拠保全が契約範囲に含まれるか

- 個人情報保護委員会への報告支援が含まれるか

- 3省2ガイドライン対応の経験・知見があるか

- リテイナー料金に何時間分の工数が含まれるか(超過費用の上限)

7. 訓練・演習の設計と実施

インシデントレスポンス体制は「作るだけ」では機能しません。経済産業省「サイバーセキュリティ経営ガイドライン実践のためのプラクティス集」(2023年)は、定期的な演習の実施を重要な要素として位置づけています(出典:経済産業省「サイバーセキュリティ経営ガイドライン実践のためのプラクティス集 第3版」 https://www.meti.go.jp/policy/netsecurity/mng_guide.html 2026年5月取得)。

7-1. 演習の種類と特徴

| 種類 | 概要 | 所要時間・費用 | 効果 |

|---|---|---|---|

| 机上演習(TTX: Table Top Exercise) | シナリオを読み上げ、役割ごとにどう対応するか口頭で確認 | 2〜4時間・費用ほぼ0(社内実施) | 手順の抜け・役割の曖昧さを発見 |

| ウォークスルー演習 | 実際の手順書に従い、ツール操作・連絡手順を実際に行う | 半日〜1日 | 手順書の実用性を検証 |

| レッドチーム演習(模擬攻撃) | 外部専門会社が実際に攻撃を試み、防御側が対応する | 数日〜2週間・50万〜300万円程度 | 実環境での検知・対応力を測定 |

| ファイアドリル(部分実機訓練) | 特定のシナリオ(例:ランサムウェア感染端末の隔離)のみ実機で試す | 2〜4時間 | 特定手順の確実な習得 |

7-2. 机上演習のシナリオ例(医療機関向け)

以下は中小クリニック向けの机上演習シナリオ例です。年1回、2〜3時間で実施できます。専門家への相談・外部対応の判断部分は、実際には各医療機関の状況に応じて検討が必要です。

- (午前9時)医療事務スタッフが電子カルテを起動しようとしたが画面が英語のポップアップに変わり操作不能になった。あなたはどう対応しますか?

- (午前9時15分)情シス担当者に連絡したところ、他の端末5台も同様の状態と判明した。この時点で院長・事務長・外部ベンダーにどう連絡しますか?

- (午前10時)バックアップを確認したが、昨日の時点ですでに暗号化されていた可能性がある。本日の外来患者60人にどう対応しますか?

- (正午)地方紙の記者から「患者情報が漏洩したとの情報がある」と問い合わせが来た。誰がどう対応しますか?

- (翌日)個人情報保護委員会への報告が必要かどうか、どのように判断しますか?

7-3. 演習後の改善サイクル

演習は「実施して終わり」ではなく、発見した課題を手順書・規程に反映することで初めて効果が出ます。演習後に「何が機能しなかったか」を記録し、次回演習までに改善します。改善記録は次回演習のシナリオ設計にも活用できます。

8. 費用・導入コストの目安

インシデントレスポンス体制の構築に必要な費用は、機関の規模・現在のセキュリティ成熟度・外部委託の範囲によって大きく異なります。以下はあくまで公開情報をもとにした参考値です。実際の費用は各ベンダーへの問い合わせで確認してください。

| 取り組み | 費用目安 | 備考 |

|---|---|---|

| 内部体制の整備(文書化・訓練) | ほぼ0〜数万円 | 担当者の工数のみ。テンプレートはIPAが無料公開 |

| 机上演習(社内実施) | 0〜10万円程度 | 外部ファシリテーターを呼ぶ場合は10万〜30万円程度 |

| サイバー保険 | 年間5万〜50万円程度 | 補償額・医療機関規模・請求歴によって変動 |

| MDR(エンドポイント監視) | 月額10万〜50万円程度 | 端末数・機能範囲によって変動 |

| IRリテイナー契約 | 年間50万〜300万円程度 | 含まれる工数・SLAによって大きく差がある |

| フォレンジック調査(事後) | 100万〜500万円以上 | 感染規模・調査期間による。サイバー保険でカバー可 |

| レッドチーム演習 | 50万〜300万円程度 | スコープ・期間によって変動 |

8-1. IT導入補助金・補助制度の活用

中小企業・医療機関向けのサイバーセキュリティ対策にはIT導入補助金(経済産業省・中小企業庁)のセキュリティ対策推進枠が利用できる場合があります。補助率・補助額・申請条件は年度によって変わるため、最新情報は中小企業庁の公式サイトで確認してください(出典:中小企業庁「IT導入補助金」 https://www.chusho.meti.go.jp/keiei/itaku/index.html 2026年5月取得)。なお、補助金の申請可否・採択は各機関の状況によります。

9. 失敗事例から学ぶ再発防止策

国内の医療機関で発生したサイバーインシデント(公的機関の公表資料・報道情報をもとに整理)から、共通する失敗パターンと対策をまとめます。個別施設名による誹謗・中傷を意図するものではなく、業界全体の予防に向けた公開情報の整理です。

9-1. よくある失敗パターン

| 失敗パターン | 具体的な問題 | 対策 |

|---|---|---|

| バックアップが使えなかった | バックアップが同一ネットワークにあり、ランサムウェアに一緒に暗号化された/復元手順を試したことがなかった | 3-2-1ルール(3コピー・2種類の媒体・1つはオフサイト)+定期的な復元訓練 |

| 誰に連絡すればよいか分からなかった | インシデント発生後、連絡先リストが電子カルテ内にあり参照できなかった | 連絡ツリーを印刷して施錠棚に保管。メール以外の連絡手段を確保 |

| 封じ込めの判断が遅れた | 「本当に感染したか確認しようとしている間に」横展開が進んだ | 「疑わしければ切断」を原則化。後で冤罪でも復旧コストの方が低い |

| ログが残っていなかった | フォレンジック調査を依頼したが証拠がなく、侵入経路が特定できなかった | ログを90日以上保存する設定。クラウドSIEMの活用 |

| 報告が遅れた | 「対応が落ち着いてから報告しよう」と思っているうちに個人情報保護委員会への速報期限を過ぎた | 漏洩が疑われた時点で報告を開始。報告後に「漏洩していなかった」でも問題なし |

| BCPが絵に描いた餅だった | 紙カルテへの切り替え手順はあったが、職員が使い方を知らず診療が大幅遅延 | 年1回はBCPの実地訓練(紙カルテ記入・処方箋手書き)を実施 |

9-2. 2024年の国内医療機関インシデント動向

JPCERT/CC「インシデント報告対応レポート 2024年(1月〜12月)」によると、医療・社会保険・社会福祉分野へのサイバー攻撃関連の報告が継続して寄せられており、ランサムウェアとフィッシング由来の不正アクセスが引き続き主要な脅威として報告されています。厚労省も2024年の診療報酬改定に合わせ、電子カルテシステムへのセキュリティ投資を診療報酬上でサポートする施策を講じており、医療機関のセキュリティ対応が制度的にも求められる流れが続いています。

10. よくある質問(FAQ)

Q1. 小規模クリニックでもCSIRTは必要ですか?

正式なCSIRTの設置は必須ではありませんが、「誰が何を決めるか」「どこに連絡するか」の最小限の役割分担と連絡先リストは、規模に関わらず整備することが推奨されます。IPA の「中小企業の情報セキュリティ対策ガイドライン」でも、組織規模に応じた体制整備が示されています。

Q2. ランサムウェアに感染したら身代金を払うべきですか?

身代金の支払いが適切かどうかは、法的・事業的に複雑な判断を要します。支払いによってデータが復旧する保証はなく、再度の攻撃対象になるリスクもあるとされています。具体的な判断は、インシデント対応の専門会社・弁護士・警察に相談してから行うことが推奨されます。当編集部が支払いを勧めるものではありません。

Q3. 感染端末はすぐにシャットダウンすべきですか?

一般的に、フォレンジック調査の観点からはシャットダウンよりもネットワーク切断(LANケーブルを抜く・Wi-Fiオフ)を優先することが推奨されます。シャットダウンするとメモリ内の証跡が消失し、攻撃者の特定が困難になる場合があります。具体的な判断はインシデントレスポンス専門会社に確認してください。

Q4. 個人情報が漏洩した場合、患者に通知する義務はありますか?

改正個人情報保護法(2022年4月施行)では、一定の要件(要配慮個人情報の漏洩、1,000件超の漏洩等)を満たす場合、個人情報保護委員会への報告と本人への通知が義務となっています。要件・手順の詳細は個人情報保護委員会の公式ガイドラインを参照し、必要に応じて弁護士に相談することをお勧めします。

Q5. 電子カルテベンダーはインシデント時に動いてくれますか?

ベンダーによって対応範囲は異なります。電子カルテの復旧支援は行うが、フォレンジック調査や原因究明は対象外、というケースが多いです。事前に契約書でインシデント時の対応範囲・連絡手順・費用を確認しておくことが重要です。

Q6. サイバー保険に入れば安心ですか?

サイバー保険は費用補填の手段であり、被害を防ぐものではありません。技術的なセキュリティ対策(バックアップ・監視・脆弱性管理)を前提とし、その上で費用リスクを補填するためのものと理解してください。保険の補償範囲・免責事項はポリシーによって異なります。

Q7. 訓練は年に何回必要ですか?

厚労省ガイドラインや経産省のプラクティス集では「定期的な訓練」が求められています。一般的には年1回以上の机上演習が目安とされますが、体制変更・システム更新・新しい脅威の出現時には追加で実施することが望ましいとされています。

Q8. インシデント後のフォレンジック調査は義務ですか?

法律上の義務ではありませんが、個人情報保護委員会への報告で「漏洩の有無・範囲」の説明が求められるため、実質的に調査なしでは正確な報告が困難です。また、再発防止策を講じるためにも原因究明は必要です。フォレンジック調査はサイバー保険の対象となることが多いです。

Q9. 医療機関はどんな攻撃を受けやすいですか?

JPCERT/CC および IPA の公開資料によると、医療機関に多いのは(1)VPN・リモートデスクトップの脆弱性を突いた侵入、(2)フィッシングメール経由のマルウェア感染、(3)取引先・委託先経由のサプライチェーン攻撃です。患者情報は闇市場での取引価格が高く、ターゲットになりやすい傾向があるとされています。

Q10. 3省2ガイドラインのインシデント対応要件はどこを見ればよいですか?

厚労省「医療情報システムの安全管理に関するガイドライン 第6.0版」の「第8章 情報セキュリティインシデント管理」が主要な参照箇所です。経産省・総務省のガイドラインは事業者(ベンダー)向けですが、医療機関との役割分担を理解するうえで参照する価値があります。いずれも厚労省・経産省の公式サイトから無料で入手できます。

11. まとめ:医療機関が今すぐ始めるべき3つの行動

インシデントレスポンス体制の整備は「完璧な状態」を目指すよりも、「今より1段階マシな状態」を積み重ねることが現実的です。どの規模の医療機関でも、今すぐ取り組める行動として以下の3点を整理します。

- 役割と連絡先を書いて印刷する:「インシデント発生時に誰が何をするか」をA4 1枚にまとめ、印刷して施錠棚に保管する。デジタルのみの管理は障害時に機能しない

- バックアップの復元を1回試す:バックアップが存在しても復元できなければ意味がない。直近のバックアップから実際にデータを取り出す訓練を年1回実施する

- 机上演習を1度やってみる:外部のファシリテーターを呼ばなくても、シナリオを読み上げるだけの演習が可能。「どうするか」を口に出すだけで、手順の抜け・役割の曖昧さが浮き彫りになる

インシデントレスポンスの具体的な設計・実装・外部委託先の選定については、各医療機関の規模・システム環境・予算によって最適解が異なります。本記事の情報は公開情報をもとにした概要であり、個別の技術的判断・法的判断・契約判断については、専門家(セキュリティ会社・弁護士・各公的機関の相談窓口)にご相談ください。

出典・参考情報

- 厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」(2023年5月) https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html (2026年5月取得)

- JPCERT/CC「インシデントハンドリングマニュアル」(2021年) https://www.jpcert.or.jp/research/IR_guide.html (2026年5月取得)

- JPCERT/CC「インシデント報告対応レポート 2025年1月〜3月」 https://www.jpcert.or.jp/pr/2025/IR_Report2025Q1.pdf (2026年5月取得)

- IPA「サイバーセキュリティ経営ガイドライン Ver 3.0」(2023年3月) https://www.ipa.go.jp/security/outline/cybersecurity-management-guideline.html (2026年5月取得)

- IPA「CSIRTマテリアル」 https://www.ipa.go.jp/security/csirt/csirtmaterial.html (2026年5月取得)

- 個人情報保護委員会「個人情報の保護に関する法律についてのガイドライン(通則編)」 https://www.ppc.go.jp/personalinfo/legal/guidelines_tsusoku/ (2026年5月取得)

- 経済産業省「サイバーセキュリティ経営ガイドライン実践のためのプラクティス集 第3版」(2023年) https://www.meti.go.jp/policy/netsecurity/mng_guide.html (2026年5月取得)

- 中小企業庁「IT導入補助金(サイバーセキュリティ対策推進枠)」 https://www.chusho.meti.go.jp/keiei/itaku/index.html (2026年5月取得)

免責事項

本記事は公開情報をもとに一般的な情報提供を目的として作成しています。個別のインシデント対応・法的判断・技術的実装については、専門家(セキュリティ会社・弁護士・各公的機関の相談窓口)へのご相談をお勧めします。掲載内容の正確性については細心の注意を払っていますが、法令・ガイドラインの改訂等により情報が変わる場合があります。最新情報は各公的機関の公式サイトでご確認ください。最終更新日:2026年5月7日

編集方針

mitoru編集部は、医療・介護業界のBtoB意思決定者に向けて、厚労省・IPA・JPCERT/CC などの公的機関の公開情報をもとに整理・比較した記事を提供しています。取材・実機での検証・有料素材は使用せず、公開情報の正確な引用と出典明示を信頼性の基盤とします。誤りのご指摘は 訂正ポリシー よりご連絡ください。編集方針の詳細

関連記事

- 医療機関向けセキュリティ対策完全ガイド【2026年版】

- 医療機関向けVPN・バックアップサービス比較【2026年版】

- 医療セキュリティサービスの解約トラブル事例と対処法

- 医療機関向けセキュリティインフラ よくある質問(FAQ)

mitoru編集部の見解

医療情報セキュリティは、医療情報システム安全管理ガイドライン6.0版(厚労省)と医療情報を取り扱う情報システム・サービス提供事業者ガイドライン(経産省・総務省)の3省2ガイドライン準拠が出発点です。ランサムウェア対策はバックアップ・多要素認証・ネットワーク分離の3点セットを最低限満たしてください。