2021年の徳島県つるぎ町立半田病院を皮切りに、2022年の大阪急性期・総合医療センター、2024年の岡山県精神医療センターと、医療機関を標的としたランサムウェア攻撃は年々巧妙化しています。電子カルテが完全停止し、数か月にわたって新患受け入れを制限せざるを得なかった事例は、医療機関がいかにサイバー攻撃への脆弱性を抱えているかを如実に示しています。厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」(2023年5月)でも、ランサムウェア対策は最重要課題として明記されており、「3省2ガイドライン」準拠が事実上の義務となっています。本記事では、院長・情シス担当・医療機関管理職向けに、ランサムウェアの感染経路から予防対策・バックアップ戦略・インシデント対応・事業継続計画(BCP)・主要ツール比較まで、公的機関の公開情報をもとに体系的に整理します。

この記事で分かること

- 医療機関がランサムウェア被害を受けた主な事例と教訓

- 感染経路(VPN・メール・USB・サプライチェーン)ごとの対策概要

- 予防のための技術的・組織的対策チェックリスト

- 3-2-1-1-0ルールなどバックアップ戦略の設計指針

- 感染発覚から復旧までのインシデント対応フロー

- 業務継続計画(BCP)策定の要点

- 主要セキュリティツールの機能・価格帯比較

- 失敗事例から学ぶ教訓と判断ミスのパターン

- よくある質問(FAQ)10問への回答

1. 医療機関のランサムウェア被害事例と教訓

国内の医療機関を標的としたランサムウェア攻撃は、2021年以降に急増しています。警察庁「令和5年上半期のサイバー空間をめぐる脅威の情勢等について」(2023年9月公表)によれば、2023年上半期だけでランサムウェア被害報告が103件あり、うち医療機関・社会福祉施設を含む重要インフラ分野の割合が増加傾向にあります。以下に代表的な事例を整理します。

| 発生時期 | 被害機関 | 被害概要 | 主な感染経路(推定) | 影響期間(目安) |

|---|---|---|---|---|

| 2021年10月 | 徳島県つるぎ町立半田病院 | 電子カルテ・医療機器連携システムが完全停止。約85,000件のカルテ情報が暗号化 | VPN機器の脆弱性(Fortinet製品) | 約2か月(新患受入停止) |

| 2022年10月 | 大阪急性期・総合医療センター | 給食業者のVPN経由でランサム侵入。電子カルテ・レセコン停止、救急・手術受入制限 | 委託業者VPN接続の脆弱性 | 約2か月(救急制限) |

| 2024年5月 | 岡山県精神医療センター | 電子カルテシステムが暗号化。個人情報最大4万件以上が漏洩した可能性 | VPN機器の脆弱性(推定) | 約2か月(全面復旧まで) |

| 2022年9月 | 無量寿病院(兵庫県) | 電子カルテ・院内ネットワークが停止 | VPN・ネットワーク機器の脆弱性 | 約1か月 |

これらの事例に共通する教訓は3点です。第一に、VPN機器・ネットワーク機器の脆弱性が主要な侵入口となっており、パッチ適用の遅れが致命的な結果を招いています。第二に、バックアップが本番ネットワークと論理的に分離されていなかったため、バックアップデータも同時に暗号化されるケースが多く見られました。第三に、インシデント対応手順が事前に整備されておらず、発覚後の初動が遅れ、被害が拡大しています。厚生労働省は2021年の半田病院事案を受け「医療機関向けサイバーセキュリティ対策チェックリスト」を公表(2022年3月)し、VPN管理・バックアップ分離の徹底を重点項目として挙げています。

2. ランサムウェアの感染経路と医療特有のリスク

IPA(情報処理推進機構)「情報セキュリティ10大脅威 2024(組織編)」では、ランサムウェアによる被害が3年連続で第1位となっています。医療機関には一般企業とは異なる固有のリスク要因が存在します。電子カルテシステム・医療機器・ネットワーク医療機器(IoMT)の混在、24時間365日の業務継続要件、旧来のOS・ソフトウェアを動かし続けなければならない医療機器の制約など、攻撃者にとって”狙いやすい環境”が整っています。

2-1. VPN機器・ネットワーク機器の脆弱性

国内の医療機関被害事例の多くがVPN機器の既知脆弱性を悪用した侵入でした。Fortinet FortiGate(CVE-2018-13379ほか)、Pulse Secure(CVE-2019-11510)、Citrix ADC(CVE-2019-19781)など、CVSSスコア9以上の重大脆弱性が修正パッチ公開後も数か月〜1年以上放置されているケースが医療機関では散見されます。JPCERT/CCは「医療機関等を狙ったランサムウェア攻撃への注意喚起」(2022年1月)において、VPN製品へのパッチ適用とインターネット公開ポートの最小化を最優先で実施するよう求めています。

2-2. フィッシングメール・悪意あるメール添付

標的型メール攻撃(スピアフィッシング)による感染も引き続き主要な経路です。医療事務担当者や看護師宛てに、保険請求関連・薬品注文・診療予約確認などを装ったメールが届き、添付のWordマクロやリンク先サイトからマルウェアが実行される手口が多数報告されています。院内全スタッフへのセキュリティ意識向上訓練と、メールフィルタリングシステムの導入が対策の両輪となります。

2-3. サプライチェーン・委託業者経由の侵入

大阪急性期・総合医療センターの事案では、給食委託業者のVPNアカウントが侵入口となりました。電子カルテベンダー・保守業者・医療機器メーカーのリモート保守アクセスが、適切な管理なしに院内ネットワークと接続されているケースが多く、攻撃者はより脆弱なサプライヤーを経由して標的に到達します。委託先の情報セキュリティ要件の確認と、アクセス権限の最小化(最小権限の原則)が重要です。

2-4. 院内端末・USBデバイスからの侵入

医療機器との接続や患者データ移動でUSBメモリが日常的に利用されている医療機関では、管理されていないUSBデバイスがマルウェアの持ち込み経路となります。また、職員の私用端末(BYOD)が院内Wi-Fiに接続され、そこからネットワークに広がるケースもあります。USBデバイス制御ポリシーの策定と技術的な制御が必要です。

なお、上記のいずれの感染経路についても、実際の対策手順は医療情報システムの構成・既存環境に大きく依存します。具体的な実装ステップは、専門のセキュリティベンダーまたは厚生労働省・IPA・JPCERT/CCの公式ガイドラインを参照のうえ、専門家に相談して進めることを強くお勧めします。

3. 予防対策チェックリスト:技術的・組織的対策

ランサムウェア予防対策は、技術的対策と組織的対策の両輪で実施することが必要です。厚生労働省「医療機関向けサイバーセキュリティ対策チェックリスト」(2022年3月・最終改定2023年)と、IPA「中小規模の医療機関等向け情報セキュリティ対策ガイダンス」(2022年3月)をベースに、優先度の高い項目を整理します。

3-1. 技術的対策(優先度高)

| 対策項目 | 概要 | 優先度 |

|---|---|---|

| VPN・ネットワーク機器のパッチ適用 | 公開から30日以内を目安にファームウェア更新。JPCERT/CC・ベンダー通知を購読 | 最高 |

| インターネット公開ポートの最小化 | RDP(3389番)・SMB(445番)のインターネット直接公開禁止。不要ポートはファイアウォールで遮断 | 最高 |

| 多要素認証(MFA)の導入 | VPN・リモートデスクトップ・メールへのMFA必須化。SMS・認証アプリ・ハードウェアトークンいずれか | 最高 |

| EDR(エンドポイント検知・対応)の導入 | 従来型アンチウイルスからEDRへの移行。振る舞い検知・自動隔離機能で侵害拡大を早期封止 | 高 |

| ネットワークセグメンテーション | 電子カルテ系・医療機器系・一般業務系・ゲスト用Wi-Fiを論理分離(VLAN)。感染の横展開を防止 | 高 |

| メールフィルタリング | SPF/DKIM/DMARC設定・添付ファイルサンドボックス解析・URLフィルタリングの整備 | 高 |

| 特権アカウント管理 | 管理者アカウントの最小化・日常業務での管理者権限使用禁止・PAM(特権アクセス管理)ツール検討 | 高 |

| 脆弱性スキャン・定期診断 | 院内ネットワークの脆弱性スキャンを定期実施(目安:四半期)。外部ペネトレーションテスト(年1回) | 中 |

| USBデバイス制御 | 未管理USBの接続禁止をポリシー化・技術的制御(管理ツール導入) | 中 |

| ログ収集・SIEM | 認証ログ・ネットワークログ・エンドポイントログを集中管理。異常検知で初動を早める | 中 |

3-2. 組織的対策

| 対策項目 | 概要 | 優先度 |

|---|---|---|

| セキュリティポリシーの整備 | 情報セキュリティ基本方針・利用規程・インシデント対応規程を文書化し、定期見直し(年1回以上) | 最高 |

| スタッフへのセキュリティ教育 | 全職種を対象とした年1回以上の研修・フィッシングメール模擬訓練の実施 | 高 |

| 委託先の管理 | 電子カルテベンダー・保守業者・医療機器メーカーのアクセス権限を文書化し、定期棚卸し | 高 |

| CSIRT(インシデント対応チーム)の設置 | 規模に応じた社内CSIRT or 外部SOCとの契約。担当者・連絡先・権限を事前に確定 | 高 |

| サイバー保険の加入 | ランサムウェア対応・データ漏洩対応・事業中断補償を含む医療機関向けサイバー保険の検討 | 中 |

| リスクアセスメントの実施 | 年1回以上の情報資産台帳整備・リスク評価・対策優先順位付け | 中 |

4. バックアップ戦略:3-2-1-1-0ルールと医療機関向け設計指針

ランサムウェア対策において、バックアップ戦略は最後の砦です。「バックアップがある=安全」ではなく、「ランサムウェアが暗号化できないバックアップがある」ことが本質的な要件です。厚生労働省ガイドライン第6.0版(2023年5月)は「論理的・物理的な分離」「書き換え不可媒体の使用」を明記しており、単純な夜間バックアップでは不十分です。

4-1. 3-2-1-1-0ルールとは

バックアップの業界標準として「3-2-1ルール」が知られていましたが、ランサムウェア対策の観点から「3-2-1-1-0ルール」に進化しています。各数字の意味は以下のとおりです。

- 3:同一データのコピーを3つ保持する(本番1+バックアップ2)

- 2:2種類の異なるメディア・ストレージに保存する(例:ディスク+クラウド、ディスク+テープ)

- 1:1つはオフサイト(院外・別拠点)に保管する

- 1:1つはオフライン・エアギャップ状態(ネットワーク非接続)または書き換え不可(イミュータブル)の媒体に保管する

- 0:復元テストでエラー(0件)であることを確認する

「0」の部分が特に重要で、バックアップを取得しているだけで復元テストを実施していない医療機関が多く、いざインシデント発生時に「バックアップから復旧できない」という事態が国内事例でも複数発生しています。復元訓練は年1回以上(望ましくは半期)の実施が推奨されます。

4-2. イミュータブルバックアップとは

イミュータブルバックアップとは、一定期間(保持期間)は変更・削除・上書きができない状態でデータを保存する仕組みです。ランサムウェアがネットワーク接続されたバックアップ領域を暗号化しようとしても、書き換え不可の設定があれば暗号化できません。代表的な実現方式には以下があります。

- クラウドストレージのObject Lock(WORM):AWS S3 Object Lock、Azure Blob Storage不変ポリシー、Google Cloud Storage保持ポリシーなど

- オンプレミスのWORM対応NAS・テープ:NetApp SnapLock、Dell EMC DataDomain、WORM対応LTOテープなど

- バックアップソフトウェアのイミュータブル機能:Veeam Backup & Replication(Hardened Repository)、Acronis Cyber Protect(イミュータブルストレージ連携)など

4-3. RTO・RPO の目標設定

バックアップ戦略の設計では、RTO(目標復旧時間)とRPO(目標復旧時点)を業務の重要度に応じて定義することが出発点です。医療機関の場合、電子カルテシステム・オーダリングシステム・レセコン・医療機器接続システムは最優先区分(Tier 1)、スケジュール管理・院内掲示・人事給与などは次優先区分(Tier 2)などと分類し、Tier別にRTO/RPOを設定します。

| 区分 | 対象システム例 | 目標RTO | 目標RPO | 推奨バックアップ間隔 |

|---|---|---|---|---|

| Tier 1(最重要) | 電子カルテ・オーダリング・レセコン・ICU監視システム | 4〜12時間 | 1〜4時間 | 1時間ごと(スナップショット) |

| Tier 2(重要) | 外来受付・検査システム・医療機器連携 | 12〜24時間 | 4〜12時間 | 4〜6時間ごと |

| Tier 3(通常) | スケジュール・人事給与・事務共有フォルダ | 24〜72時間 | 24時間 | 日次 |

上記の数値は一般的な目安であり、実際のRTO/RPO設定は医療機関の規模・診療科・既存システム構成・予算によって大きく異なります。専門ベンダーとのBCP設計ワークショップを経て数値を決定することを推奨します。

5. インシデント対応:感染発覚から初動封止まで

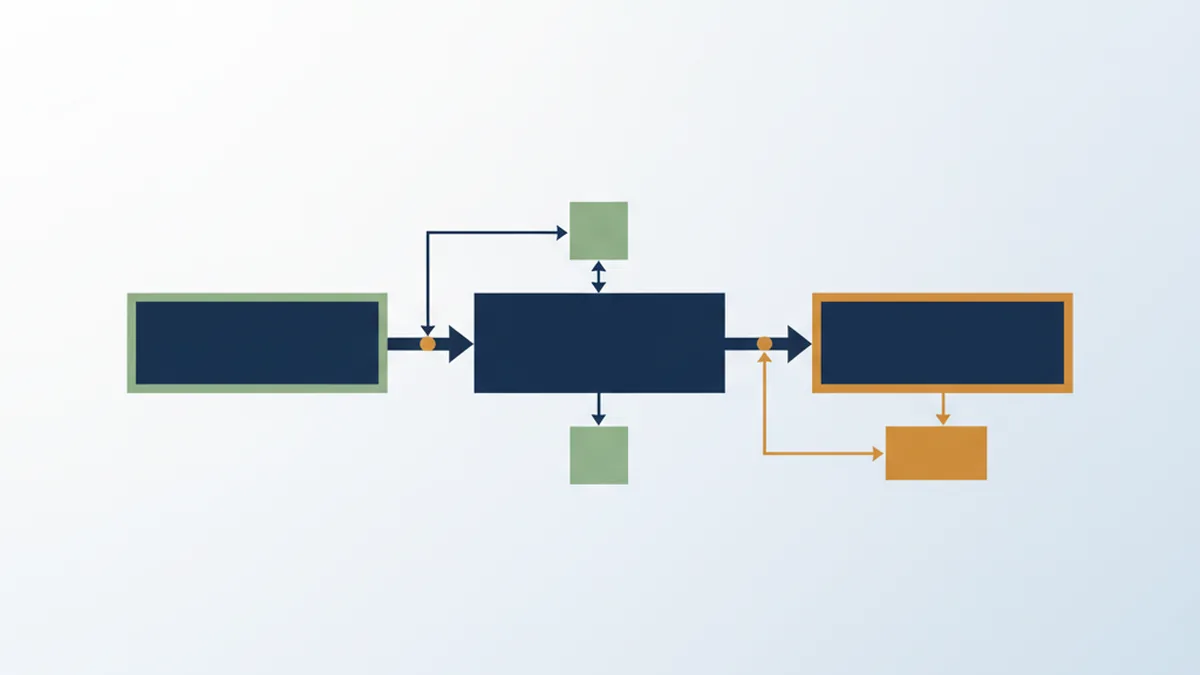

ランサムウェアに感染した場合、初動対応の速度と正確さが被害範囲の拡大を左右します。JPCERT/CC「ランサムウェア攻撃への対応手順」(2022年3月改訂)と、警察庁サイバー警察局の公開する対応ガイダンスを参照しながら、医療機関向けの対応フローを整理します。

5-1. 感染発覚から最初の2時間(封止フェーズ)

- 感染端末・システムの特定と隔離:感染が疑われる端末をネットワークから物理的に切り離す。スイッチのポートダウン・LANケーブル抜去・Wi-Fi無効化。隔離前に電源を切らない(ランサム実行プロセスの証拠がメモリに残る場合がある)

- 感染範囲の確認:他の端末・サーバーへの横展開(ラテラルムーブメント)を確認。ファイルサーバー・バックアップサーバーの状態を優先確認

- インシデント対応チームへの連絡:院内CSIRT担当者・院長・情報システム部門責任者・顧問セキュリティベンダーに即時連絡。連絡先リストは紙ベースでも保管しておく(電子システムが停止している場合があるため)

- 院内業務の一時切替:電子カルテが使用不可の場合、紙運用への切替判断。救急・手術・ICUは最優先で診療継続手段を確保

- 証拠保全の開始:ログファイル・感染端末のメモリダンプ(可能な範囲で)を保全。後の原因究明・警察への届出に必要

5-2. 報告・届出義務の確認

医療機関には複数の報告義務が課されています。個人情報保護委員会への報告(個人情報保護法第26条・漏洩等報告)は、速報として「知った日から3〜5日以内」、確報として「30日以内(不正アクセスの場合60日以内)」の報告が義務付けられています(2022年4月施行)。また、警察庁サイバー警察局は被害の刑事告訴・相談窓口として機能しており、復旧手順の技術的支援を受けられる場合もあります。厚生労働省・都道府県衛生主管課への報告は、医療法上の義務とは別に、ガイドライン準拠確認の観点から積極的な報告が推奨されます。

5-3. 身代金を支払うべきか

警察庁サイバー警察局・JPCERT/CC・IPA・FBI・Europolのいずれも、ランサムウェアの身代金支払いは「推奨しない」と明確に表明しています。主な理由は、支払っても復号キーが提供される保証がないこと、支払いが攻撃者の活動資金となること、支払ったことが公になると再攻撃・模倣攻撃を誘発するリスクがあることです。医療機関が身代金を支払う判断をする場合は、漏れなく法律・セキュリティ専門家に相談することが不可欠です。本記事はこの判断について推奨・助言する立場にありません。

6. 復旧手順:システム復旧から診療再開まで

ランサムウェアインシデントからの復旧は、段階的に進めることが重要です。暗号化されたシステムを単純に復元するだけでなく、再感染リスクを排除した環境を再構築することが求められます。

6-1. 復旧フェーズ(概要)

- 感染の根絶確認:クリーンな端末で院内ネットワーク全体をスキャンし、マルウェアの残存がないことを確認。感染端末はOS再インストールが原則(マルウェア除去だけでは不十分な場合が多い)

- クリーンな環境の再構築:信頼できるシステムイメージ・ゴールデンイメージからサーバーを再構築。感染前の安全な時点のバックアップから復元

- バックアップからのデータ復元:イミュータブルバックアップ・オフラインバックアップから優先度順(Tier 1→2→3)に復元。復元したデータの整合性確認

- セキュリティ強化のうえ段階復旧:脆弱性が解消されたことを確認してからネットワーク再接続。まず医療必須システムのみ復旧し、その後順次拡大

- 診療再開の判断:システムの動作確認・データ整合性確認・スタッフへの周知を経て、段階的に診療を再開。完全復旧まで紙運用との並行稼働を継続

- 事後検証(ポストモーテム):インシデントの原因究明・再発防止策の策定・文書化。厚労省ガイドラインに基づく再評価とBCP・マニュアルの改訂

なお、電子カルテシステムの復旧については、ベンダーの技術的支援が不可欠です。契約時にインシデント対応サポートの有無・SLA(サービスレベル合意)を確認しておくことが、緊急時の対応速度に直結します。

7. 事業継続計画(BCP):診療継続のための準備

厚生労働省は2023年5月に「医療機関等におけるサイバーセキュリティ対策の強化について」を各都道府県に通知し、医療機関に対してサイバー攻撃を想定したBCP(事業継続計画)の策定を強く求めています。同通知では、サイバーインシデントを「自然災害と同等以上に業務を停止させる可能性のある事態」と位置付けており、既存の災害BCP・感染症BCPとは独立したサイバーBCPの整備が望ましいとされています。

7-1. サイバーBCPに含めるべき要素

- 紙運用への切替手順:電子カルテ・オーダリングが停止した場合の紙での処方・指示・記録手順。紙カルテ・処方箋の備蓄場所と使用手順を全スタッフに周知

- 診療継続優先順位:救急・手術・ICU・入院患者管理を最優先とし、外来診療の一時制限基準を明確化

- コミュニケーション手順:院内ネットワーク・メールが使えない場合の代替手段(携帯電話リスト・無線・伝令)

- 重要データの非電子的保管:最低限の患者情報(入院患者一覧・透析スケジュール・アレルギー情報)を定期的に印刷・保管する仕組み

- 外部機関との連携手順:警察・都道府県・厚労省・JPCERT/CC・電子カルテベンダーへの連絡順序と連絡先リスト(紙保管)

- 訓練・演習:年1回以上の机上演習(テーブルトップ演習)と、電子カルテ停止を想定した紙運用訓練

7-2. サイバーBCPの策定支援リソース

厚生労働省は2024年3月に「医療機関のサイバーセキュリティ対策チェックリスト(改訂版)」を公表しており、中小クリニックから大規模病院まで規模別のチェック項目が整理されています。また、日本医師会・日本病院会もサイバーセキュリティのガイダンス資料を提供しています。BCP策定に際しては、専門のITコンサルタント・セキュリティベンダーに相談することで、既存の体制・予算に合った現実的な計画を作成することを推奨します。

8. 主要セキュリティ対策ツール比較

医療機関向けのランサムウェア対策ツールは多岐にわたります。以下では、カテゴリ別に代表的な製品・サービスを、各社公式公開情報をもとに整理します。なお、価格は参考目安(公式サイト・公開事例ベース)であり、医療機関の規模・ライセンス形態・導入形式によって大きく異なります。導入検討の際はベンダーへの個別見積もりが必要です。

8-1. EDR(エンドポイント検知・対応)

| 製品名 | 提供元 | 特徴 | 医療機関への適合性 | 価格帯(目安) |

|---|---|---|---|---|

| CrowdStrike Falcon | CrowdStrike | クラウドネイティブEDR。脅威インテリジェンス統合。AIによる振る舞い検知。軽量エージェント | MDS(医療向けIoMT対応)あり。大規模病院・医療法人向け | 端末あたり年額数千〜1万円台(ライセンスタイプにより変動) |

| Microsoft Defender for Endpoint | Microsoft | Microsoft 365 E5等に含まれる。Windows環境との親和性高。SIEM連携容易 | Microsoft 365利用機関はコスト効率高。既存ライセンスで利用可能な場合も | Microsoft 365ライセンス込み。単体プランあり |

| SentinelOne Singularity | SentinelOne | 自律型AIによるリアルタイム検知・対応・ロールバック機能。ランサム被害を自動巻き戻し可 | ランサムウェア対策に特化した機能が充実。中規模病院以上向け | 端末あたり年額数千〜1万円台 |

| Symantec Endpoint Security | Broadcom | 国内医療機関への導入実績多数。多層防御機能。オンプレ・クラウド両対応 | 既存Symantec利用機関はアップグレードで継続可 | 端末あたり年額数千円台〜 |

| Trend Micro Apex One | トレンドマイクロ | 国内シェア高。日本語サポート充実。XDR連携可。医療機関向け事例多数 | 日本語サポート・国内対応の観点で中小医療機関にも選ばれやすい | 端末あたり年額数千円台〜 |

8-2. バックアップ・ランサム対策ソフトウェア

| 製品名 | 提供元 | 特徴 | 医療機関への適合性 | 価格帯(目安) |

|---|---|---|---|---|

| Veeam Backup & Replication | Veeam Software | VMware/Hyper-V対応。Hardened Repository(イミュータブルLinux)機能。業界標準的な存在 | 電子カルテサーバー仮想化環境に最適。復旧訓練機能も充実 | ライセンス形態多様。中規模以上で年額数十万円〜 |

| Acronis Cyber Protect | Acronis | バックアップ+EDR機能の統合製品。AIによるランサム検知内蔵。クラウド・オンプレ対応 | 小規模クリニック〜中規模病院。統合管理でIT工数削減 | 端末・GB量によるサブスク。月額数百円〜/台 |

| Commvault Complete Backup & Recovery | Commvault | 大規模データ管理向け。Air Gap対応・イミュータブル対応。マルチクラウド対応 | 大規模病院・医療法人グループ向け | 大規模向け。要見積もり |

| AWS Backup + S3 Object Lock | Amazon Web Services | クラウドネイティブバックアップ。Object Lockでイミュータブル設定可。HA・DR設計容易 | クラウド電子カルテ・HIS利用機関。医療機関向けBAA(業務委託契約)対応 | ストレージ容量・データ転送量ベースの従量課金 |

8-3. ネットワークセキュリティ・UTM

| 製品名 | 提供元 | 特徴 | 医療機関への適合性 | 価格帯(目安) |

|---|---|---|---|---|

| Fortinet FortiGate | Fortinet | UTM+次世代ファイアウォール。SD-WAN対応。医療機関への導入事例多数 | 中規模以上の病院。ただし脆弱性管理の厳格なパッチ適用が前提条件 | 機器+ライセンス年額。クリニック向けモデル:数十万円〜 |

| Check Point Quantum | Check Point | 次世代FW。脅威インテリジェンス統合。医療機関向け実績多数 | 中〜大規模病院。セキュリティ専門人材がいる環境向け | 要見積もり |

| Palo Alto Networks | Palo Alto Networks | 次世代FW最大手。アプリ識別・ユーザー識別・脅威防御を統合 | 大規模病院・大学病院向け。高機能だがコスト・運用負荷も高め | 大規模向け。要見積もり |

| Yamaha RTX1300 | ヤマハ | 中小規模向けルーター+VPN。国内サポート充実。VPNファームウェア定期更新実績あり | クリニック〜小規模病院。シンプルな構成で管理負荷低 | 機器購入+保守。数万円〜 |

8-4. マネージドセキュリティサービス(MSSP・SOC)

自前でセキュリティ運用人材を確保することが難しい中小医療機関には、MSSP(マネージドセキュリティサービスプロバイダー)へのアウトソーシングが選択肢の一つです。SOC(セキュリティオペレーションセンター)を持つMSSPに監視・インシデント対応を委託することで、24時間365日の監視体制を比較的低コストで実現できます。医療機関向け実績のあるMSSPとしては、NTTセキュリティ・ソリューションズ、KDDI Digital Security、富士通のSOCサービス、NRIセキュアテクノロジーズなどが公開情報を提供しています。費用は施設規模・監視対象範囲・SLAにより月額数十万円〜数百万円程度が目安とされます(要見積もり)。

9. 価格・費用感と補助金・助成情報

医療機関のセキュリティ投資は規模・対策範囲によって大きく異なりますが、以下に公開情報をもとにした参考費用感を示します。あくまで目安であり、個別状況によって変動します。

| 対策項目 | 費用感(目安) | 補足 |

|---|---|---|

| EDR導入(端末50台) | 年額50万〜150万円程度 | 製品・ライセンス形態により変動 |

| UTM/次世代FW(クリニック規模) | 機器購入50〜200万円+保守年額20〜50万円 | ベンダー・スペックにより変動 |

| バックアップシステム整備(クリニック〜小規模病院) | 初期50〜200万円+年額ストレージコスト | クラウドバックアップは従量制 |

| セキュリティ診断・ペネトレーションテスト | 年1回:30〜200万円程度 | 範囲・規模により大きく変動 |

| MSSP/SOCアウトソーシング | 月額50〜500万円程度 | 監視範囲・SLAにより大きく変動 |

| 職員セキュリティ研修 | 年1回:5〜30万円程度 | 集合研修・eラーニング・訓練込み |

9-1. 補助金・助成制度(2026年5月時点)

医療機関のサイバーセキュリティ対策費用を支援する公的制度として、以下が公開情報として確認できます。最新情報は各省庁・都道府県の公式サイトで確認してください。

- IT導入補助金(デジタル化基盤導入枠)(中小企業庁):クリニック・中小病院がITツール(セキュリティソフト等)を導入する際の費用補助。補助率・上限は年度・申請枠により異なる。中小企業庁公式サイトで最新公募要領を確認のこと

- 医療機関向けサイバーセキュリティ対策強化支援事業(厚生労働省):2022年度補正予算で措置された病院向けの補助金(2023年度実施)。後続の類似事業が継続して検討されている。厚生労働省「医療機関のサイバーセキュリティ」ページで情報を継続確認

- 都道府県独自の医療機関支援補助金:東京都・神奈川県・大阪府など一部自治体が独自の補助制度を設けている場合あり。各都道府県の衛生主管部局に問い合わせ

補助金の申請には要件・期限・書類審査が伴います。制度の利用可否・申請手続きについては、各制度の公式窓口または中小企業診断士・ITコーディネーターに相談することを推奨します。

10. 失敗事例と教訓:判断ミスのパターン

公開情報・報道をもとに、医療機関がランサムウェア被害で繰り返しているミスパターンを整理します。同じ轍を踏まないための参考情報として活用してください。

失敗パターン1:VPNパッチを「稼働中断が怖い」と先送り

24時間稼働の医療機関ではシステムを止められないという意識から、重大脆弱性が公開されてもVPN機器のパッチ適用が数か月〜1年以上遅れるケースが報告されています。攻撃者はCVE公開から数日以内にエクスプロイトを試みることが多く、パッチ適用の先送りは極めてリスクが高い判断です。メンテナンス時間帯を設けた計画的なパッチ適用フローを事前に設計することが重要です。

失敗パターン2:バックアップが「本番と同じネットワーク」にある

夜間バックアップを取得していたが、バックアップサーバーが本番ネットワークと同じVLANにあったため、ランサムウェアがバックアップサーバーにも到達し、すべてのバックアップが暗号化されてしまったという事案が複数報告されています。バックアップの「論理的・物理的分離」は最重要要件です。

失敗パターン3:バックアップを「取得するだけで復元テストをしない」

バックアップを毎日取得していたが、復元テストを一度も実施していなかったため、インシデント発生時に「バックアップが壊れていて復元できない」「復元手順が不明で担当者が対応できない」という事態が発生しています。復元テストは年1回以上(可能であれば半期)の実施が求められます。

失敗パターン4:委託業者のアクセス権限を「放置」していた

電子カルテベンダー・保守業者に付与したVPNアカウントが、担当者交代後も有効なまま残っており、そのアカウントが侵害されて侵入口となったケースが報告されています。委託先のアクセス権限は定期的(年1回以上)に棚卸しし、不要になったアカウントは即時無効化することが必要です。

失敗パターン5:感染発覚後に「インターネット検索でランサム対応を調べた」

インシデント発覚後に院内ネットワークでインターネット検索をしたことで、感染端末が内部情報を外部に送信し続けた、あるいは調査行動がログに残り証拠保全を困難にした事例があります。感染が疑われる段階で、感染端末・感染ネットワークからのインターネットアクセスを制限することが初動の鉄則です。対応マニュアルは紙で手元に置いておく必要があります。

失敗パターン6:「うちは小規模だから狙われない」という過信

ランサムウェア攻撃集団は漏れなくしも大規模病院のみを狙っているわけではありません。脆弱なVPN機器を持つクリニック・中小病院も標的となっており、「規模が小さいから安全」という認識は根拠のない過信です。警察庁のデータでは、中小企業・中小医療機関の被害割合が増加傾向にあります。

11. よくある質問(FAQ)

Q1. ランサムウェアに感染したら、まず何をすればよいですか?

感染が疑われる端末をネットワークから物理的に切り離す(LANケーブルを抜く・Wi-Fiを無効化する)ことが最初のステップです。その後、院内のインシデント対応責任者・電子カルテベンダー・顧問セキュリティ専門家に連絡し、指示を仰いでください。判断に迷う場合は、JPCERT/CCの「インシデント対応依頼フォーム」(https://www.jpcert.or.jp/form/)やIPA「情報セキュリティ安心相談窓口」(https://www.ipa.go.jp/security/anshin/)への相談も活用できます。

Q2. 身代金を払えばデータは取り戻せますか?

身代金を支払っても復号キーが提供される保証はなく、支払後に再要求されるケースもあります。警察庁・JPCERT/CC・IPA・FBI・Europolはいずれも支払いを推奨しておらず、専門家への相談なしに支払いを行うことは避けるべきです。

Q3. 小規模クリニックでもランサムウェア対策は必要ですか?

はい、必要です。規模の大小にかかわらず、電子カルテ・オンライン資格確認を導入している医療機関はサイバー攻撃の標的になりえます。最低限の対策として、VPN機器・ルーターのパッチ適用・多要素認証の導入・オフサイトバックアップの整備から着手することが推奨されます。

Q4. 電子カルテシステムが停止した場合、診療はどうなりますか?

電子カルテが使用不可となった場合、紙カルテ・紙処方箋での診療継続が基本となります。あらかじめ紙運用手順・備品(処方箋用紙・カルテ用紙)・重要患者情報の印刷版を準備しておくことが、診療継続の鍵となります。BCPの中で紙運用手順を明文化しておくことを推奨します。

Q5. バックアップはどのくらいの頻度で取得すればよいですか?

電子カルテ・オーダリングなどの最重要システム(Tier 1)については、1時間ごとのスナップショットと日次・週次のフルバックアップの組み合わせが一般的な目安です。最終的にはRPO(目標復旧時点)をどこに設定するかによって決まりますので、専門家との設計が推奨されます。

Q6. イミュータブルバックアップとはどういう意味ですか?

「書き換えできない」バックアップのことです。WORM(Write Once Read Many)とも呼ばれます。一定期間は変更・削除・上書きができないよう設定されているため、ランサムウェアがネットワーク越しにバックアップを暗号化しようとしても保護されます。AWS S3 Object Lock、Azure Blob不変ポリシー、Veeam Hardened Repositoryなどが代表的な実現手段です。

Q7. 医療機関向けにおすすめのセキュリティ対策の優先順位は?

厚生労働省「医療機関向けサイバーセキュリティ対策チェックリスト」をもとにした優先順位の目安は、1)VPN・ネットワーク機器のパッチ適用、2)多要素認証の導入、3)バックアップの分離・イミュータブル化・復元テスト、4)EDR導入、5)スタッフへのセキュリティ研修の順です。予算・体制に応じて専門家と相談しながら段階的に進めることが現実的です。

Q8. ランサムウェア感染後の警察への届出は義務ですか?

個人情報漏洩が伴う場合は個人情報保護委員会への報告義務がありますが(個人情報保護法第26条)、警察への届出・相談は義務ではなく任意です。ただし、警察庁サイバー警察局は被害届・相談の受付を行っており、犯罪捜査の観点から積極的な連絡が推奨されています。届出が捜査・再発防止に貢献するとともに、技術的支援の糸口になることもあります。

Q9. サイバー保険は医療機関でも加入できますか?

加入できます。東京海上日動・損害保険ジャパン・あいおいニッセイ同和損保・三井住友海上・AIG損保などが医療機関向けサイバー保険を提供しており、ランサムウェア対応費用・個人情報漏洩対応費用・事業中断補償などを組み合わせたプランがあります。保険料・補償範囲は規模・既存のセキュリティ対策状況によって異なりますので、各社に問い合わせてください。

Q10. 3省2ガイドラインのランサムウェア対策要件を満たさない場合、どうなりますか?

直接的な罰則規定は現時点では設けられていませんが、ガイドライン未準拠の状態でインシデントが発生した場合、厚生労働省・都道府県からの指導対象となる可能性があります。また、医療機能評価機構の認定審査・診療報酬の一部加算においてセキュリティ対策状況が参照される動向があり、実質的な対応必須化が進んでいます。詳細は専門家または都道府県衛生主管部局に確認することを推奨します。

12. まとめ:医療機関のランサムウェア対策で最初に取り組むべき3つのこと

医療機関のランサムウェア対策は、「完璧な防御」を一気に実現しようとするのではなく、リスクの高い弱点から順に塞いでいくアプローチが現実的です。本記事で整理した内容をもとに、最初に取り組むべき3つを以下に挙げます。

- VPN・ネットワーク機器のパッチ適用を即実施する:現在使用しているVPN機器・ルーター・UTMのファームウェアバージョンを確認し、最新版が適用されていない場合は早急に計画的なアップデートを実施してください。JPCERT/CC・IPA・各ベンダーのセキュリティ通知メールを購読することも重要です

- バックアップの「分離・イミュータブル化・復元テスト」を見直す:現行のバックアップが本番ネットワークと論理的に分離されているか、書き換え不可(イミュータブル)な状態で保存されているか、直近1年以内に復元テストを実施したかを確認してください

- インシデント対応手順を紙で用意する:電子システムが停止した際に「誰が・何を・どの順に行うか」を記載した紙のマニュアルと、連絡先リスト(電子カルテベンダー・セキュリティベンダー・警察・都道府県・個人情報保護委員会)を準備してください

ランサムウェア対策の具体的な実装ステップ・ツール選定・BCP策定は、院内の情報システム構成・予算・人的リソースに依存する部分が大きく、本記事の情報のみで実施を完結させることは推奨しません。専門のセキュリティベンダー・ITコンサルタント・または厚生労働省・IPA・JPCERT/CCの無料相談窓口を活用し、専門家の知見を取り入れながら進めてください。

出典・参考情報

- 厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」(2023年5月公表) https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html(参照:2026-05-07)

- 厚生労働省「医療機関向けサイバーセキュリティ対策チェックリスト」(2022年3月・2023年改定) https://www.mhlw.go.jp/stf/seisakunitsuite/bunya/kenkou_iryou/iryou/johoka/cyber-security.html(参照:2026-05-07)

- IPA(情報処理推進機構)「情報セキュリティ10大脅威 2024(組織編)」 https://www.ipa.go.jp/security/10threats/10threats2024.html(参照:2026-05-07)

- IPA「中小規模の医療機関等向け情報セキュリティ対策ガイダンス」(2022年3月) https://www.ipa.go.jp/security/reports/med/iryou.html(参照:2026-05-07)

- JPCERT/CC「医療機関等を狙ったランサムウェア攻撃への注意喚起」(2022年1月) https://www.jpcert.or.jp/pr/2022/pr220001.html(参照:2026-05-07)

- 警察庁サイバー警察局「令和5年上半期のサイバー空間をめぐる脅威の情勢等について」(2023年9月) https://www.npa.go.jp/bureau/cyber/pdf/R5kami_cyber_jousei.pdf(参照:2026-05-07)

- 警察庁サイバー警察局「ランサムウェア被害防止対策」公式ページ https://www.npa.go.jp/bureau/cyber/countermeasures/ransom.html(参照:2026-05-07)

免責事項

本記事は、厚生労働省・IPA・JPCERT/CC・警察庁等の公開情報をもとに、医療機関向けランサムウェア対策の概要を整理した情報提供を目的としています。セキュリティ製品の選定・導入・具体的な技術実装は、院内の情報システム構成・既存環境・法的要件によって異なります。本記事の情報をもとに行った判断・実施による結果について、当サイト編集部は責任を負いません。具体的なセキュリティ対策の実施にあたっては、専門のセキュリティベンダー・ITコンサルタント・法律専門家にご相談ください。記載内容は2026年5月7日時点の公開情報に基づいており、制度・ガイドライン・製品情報は随時変更となる可能性があります。最新情報は各省庁・各社の公式サイトでご確認ください。

編集方針

mitoru編集部は、医療・介護分野のITサービス比較情報を多角的な視点から整理・提供しています。掲載情報は厚生労働省・経済産業省・総務省・IPA・JPCERT/CC等の公的機関、および各サービス事業者の公開情報をもとに作成しています。医療行為・治療法・診断への助言は行っていません。詳細は編集方針ページをご参照ください。最終更新日:2026-05-07

関連記事

- 医療機関向けセキュリティ対策ガイド【2026年版】

- 医療機関向けVPN・バックアップサービス比較【2026年版】

- 医療機関のセキュリティインフラ:クラウド vs オンプレミス費用比較【2026年版】

- 医療機関のセキュリティインフラ移行ガイド【2026年版】

mitoru編集部の見解

医療情報セキュリティは、医療情報システム安全管理ガイドライン6.0版(厚労省)と医療情報を取り扱う情報システム・サービス提供事業者ガイドライン(経産省・総務省)の3省2ガイドライン準拠が出発点です。ランサムウェア対策はバックアップ・多要素認証・ネットワーク分離の3点セットを最低限満たしてください。